Ataques hackers no Brasil: 10 casos reais que mostram por que sua empresa precisa de suporte de TI profissional

Quando uma grande empresa sofre um ataque hacker, muitas pessoas pensam que aquele problema está distante da realidade de pequenos e médios negócios. Afinal, bancos, varejistas, seguradoras, laboratórios, empresas de tecnologia e multinacionais possuem equipes internas, fornecedores especializados e grandes investimentos em segurança.

Mas é justamente aí que está o alerta.

Se empresas como BTG Pactual, Banco Rendimento, JBS, Lojas Renner, Grupo Fleury, CVC, Porto Seguro, Atento, Embraer e Serasa Experian já estiveram envolvidas em incidentes cibernéticos públicos, imagine o risco para empresas que ainda dependem de senhas fracas, computadores sem atualização, backups improvisados e ausência de um suporte de TI para empresas estruturado.

Nem todos os casos citados nesta matéria foram oficialmente confirmados como ransomware. Alguns envolveram ataques cibernéticos, acessos indevidos, indisponibilidade de sistemas, vazamentos de dados ou tentativas de invasão. Ainda assim, todos mostram a mesma realidade: segurança digital não é luxo. É continuidade de negócio.

Resumo dos principais casos

| Empresa | Tipo de incidente | Impacto principal | Principal lição |

| BTG Pactual | Ataque hacker e acesso indevido a dados | Pix suspenso preventivamente e dados de contas internacionais acessados | Monitoramento, antifraude e gestão de terceiros |

| Banco Rendimento | Ataque cibernético | Canais de acesso afetados | Resposta rápida a incidentes |

| JBS | Ransomware | Paralisação operacional e pagamento milionário | Backup, contingência e continuidade |

| Lojas Renner | Ataque cibernético | Sistemas e e-commerce afetados | Disponibilidade também é segurança |

| Grupo Fleury | Ataques cibernéticos em saúde | Exames, sistemas e atendimento impactados | Proteção de dados sensíveis |

| CVC Corp | Ransomware | Sistemas inoperantes | Plano de recuperação de desastres |

| Porto Seguro | Tentativa de ataque cibernético | Instabilidade em canais digitais | Contingência operacional |

| Atento | Ransomware LockBit 2.0 | Operação afetada e dados expostos | Controle de acesso e segmentação |

| Embraer | Ataque cibernético com vazamento | Dados corporativos e estratégicos expostos | Proteção de propriedade intelectual |

| Serasa Experian | Megavazamento associado publicamente à empresa, com origem contestada | Dados pessoais em massa expostos | Governança e proteção de dados |

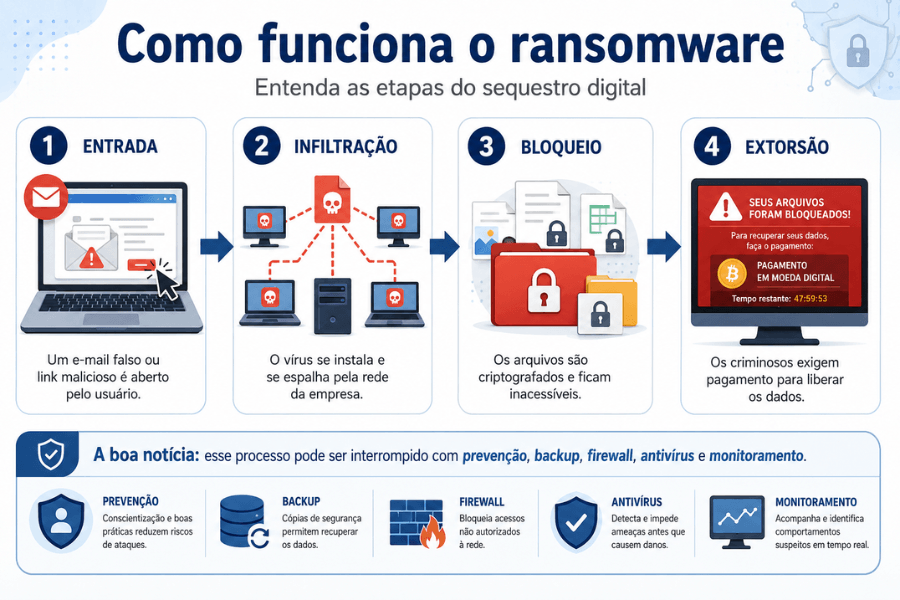

O que é ransomware e por que ele é tão perigoso?

Ransomware é um tipo de ataque cibernético em que criminosos bloqueiam sistemas, criptografam arquivos ou ameaçam vazar dados em troca de pagamento. Na prática, é um sequestro digital.

Os ataques modernos, porém, não se limitam mais a “travar computadores”. Muitos grupos usam a chamada dupla extorsão: primeiro copiam dados sensíveis da empresa e depois criptografam os sistemas. Assim, mesmo que a organização tenha backup, ainda pode sofrer pressão pela ameaça de vazamento.

Um ataque desse tipo normalmente passa por etapas como entrada inicial, movimentação lateral, escalada de privilégios, cópia de dados, bloqueio de sistemas e extorsão. Em muitos casos, a invasão começa por falhas simples: phishing, senha vazada, acesso remoto sem autenticação multifator, sistema desatualizado ou fornecedor com permissões excessivas.

Por isso, contar com uma estratégia de segurança da informação e backup na nuvem deixou de ser uma escolha técnica e passou a ser uma decisão de sobrevivência empresarial.

1° BTG Pactual: ataque ao Pix e acesso indevido a dados internacionais

Em março de 2026, o BTG Pactual suspendeu temporariamente operações via Pix após identificar atividades atípicas relacionadas ao sistema de pagamentos. Segundo a Agência Brasil, o banco iniciou o restabelecimento das operações após um ataque hacker que desviou cerca de R$ 100 milhões; o Banco Central informou que não houve ataque à infraestrutura do Pix nem aos sistemas do BC, classificando a ocorrência como restrita à instituição financeira.

Pouco depois, em abril de 2026, o BTG informou ter identificado acesso indevido a dados de alguns clientes com contas internacionais. De acordo com o InfoMoney, o banco afirmou que nenhum valor foi comprometido, notificou clientes e adotou medidas adicionais de segurança, incluindo troca de numeração de contas.

Análise técnica

O caso chama atenção por dois pontos: segurança transacional e risco de terceiros.

Instituições financeiras dependem de ambientes altamente integrados: APIs, sistemas antifraude, contas de liquidação, parceiros internacionais, autenticação forte, logs em tempo real e monitoramento de comportamento. Mesmo quando o núcleo bancário não é comprometido, uma falha em integração, fornecedor ou processo pode gerar impacto financeiro e crise de confiança.

Lição para empresas

Toda empresa precisa saber quem tem acesso aos seus sistemas. Fornecedores, ERPs, gateways de pagamento, plataformas em nuvem, ferramentas de atendimento e e-mails corporativos podem se tornar portas de entrada.

Por isso, revisar permissões, monitorar acessos e manter uma estrutura profissional de suporte de TI é essencial para reduzir riscos.

2° Banco Rendimento: ataque cibernético e impacto em canais de acesso

Em abril de 2026, o Banco Rendimento informou ter identificado e contido um incidente de segurança cibernética. Segundo a CNN Brasil, o ataque atingiu alguns canais de acesso aos clientes e afetou algumas contas, embora o banco tenha informado que os serviços foram normalizados.

Análise técnica

Em bancos e instituições financeiras, canais digitais são parte essencial da operação. Internet banking, autenticação, atendimento, Pix, APIs e sistemas antifraude precisam funcionar com disponibilidade, integridade e rastreabilidade.

Quando canais de acesso são afetados, a resposta precisa ser rápida. A empresa deve isolar sistemas suspeitos, revisar logs, bloquear acessos indevidos, validar a integridade das contas e comunicar clientes de forma clara.

Lição para empresas

Ataques não afetam apenas dados. Eles afetam confiança.

Mesmo empresas menores, como clínicas, escritórios, lojas, distribuidoras e prestadores de serviço, dependem de sistemas digitais para vender, faturar, atender e receber. Se o sistema para, o negócio para junto.

3° JBS: ransomware, paralisação operacional e pagamento milionário

A JBS, uma das maiores empresas de alimentos do mundo, confirmou em 2021 que pagou o equivalente a US$ 11 milhões após um ataque cibernético contra suas operações. A própria empresa informou que a decisão foi tomada após consulta a profissionais internos de TI e especialistas externos em cibersegurança.

A Reuters também noticiou que o ataque afetou operações da companhia na América do Norte e na Austrália, demonstrando como um incidente digital pode impactar cadeias produtivas inteiras.

Análise técnica

Esse caso mostra que um ataque digital pode afetar o mundo físico. Em uma indústria, sistemas de TI estão conectados a logística, produção, estoque, faturamento, fornecedores, controle interno e comunicação.

Quando um ransomware atinge esse tipo de estrutura, o prejuízo pode envolver paralisação de linhas de produção, atrasos em entregas, perda de produtividade, custos emergenciais, dano reputacional e pressão operacional.

Lição para empresas

Backup não é apenas “ter cópia de arquivos”. Backup precisa ser protegido, monitorado, testado e recuperável.

Um dos erros mais comuns é manter o backup conectado ao mesmo ambiente da rede principal. Em um ataque de ransomware, isso pode fazer com que os arquivos de backup também sejam criptografados.

É por isso que soluções de backup corporativo e conteúdos como este sobre backup como última linha de defesa são cada vez mais importantes para empresas de todos os tamanhos.

4° Lojas Renner: sistemas fora do ar e impacto no e-commerce

Em agosto de 2021, a Lojas Renner confirmou ter sofrido um ataque cibernético que provocou indisponibilidade em parte de seus sistemas. A empresa informou que acionou protocolos de controle e segurança para bloquear o ataque e minimizar impactos.

Na época, reportagens também apontaram indisponibilidade em canais digitais, incluindo o site da marca.

Análise técnica

No varejo, indisponibilidade significa perda direta de receita. Um site fora do ar pode gerar carrinhos abandonados, pedidos não concluídos, clientes migrando para concorrentes, atraso logístico, sobrecarga no atendimento e queda na confiança da marca.

O ataque não precisa destruir arquivos para gerar prejuízo. Basta tornar sistemas essenciais indisponíveis.

Lição para empresas

Segurança da informação também é disponibilidade.

Não adianta proteger dados se a empresa não consegue operar. Por isso, um bom serviço de manutenção e suporte de TI precisa pensar em prevenção, monitoramento, backup, redundância e recuperação rápida.

5° Grupo Fleury: ataques cibernéticos em ambiente de saúde

O Grupo Fleury apareceu em episódios públicos envolvendo ataques cibernéticos. Em 2021, reportagens indicaram que a empresa sofreu um ataque de ransomware reivindicado pelo grupo REvil. Em 2023, o grupo também confirmou novo ataque hacker que afetou sistemas e impactou exames.

Análise técnica

O setor de saúde é um dos mais sensíveis quando o assunto é segurança digital. Laboratórios, clínicas e hospitais lidam com dados altamente críticos: resultados de exames, histórico de pacientes, documentos pessoais, convênios, laudos, agendamentos e integrações com médicos e hospitais.

Um incidente nesse setor não afeta apenas a operação. Afeta também a experiência do paciente, a confiança na instituição e a proteção de dados pessoais sensíveis.

Lição para empresas

Quanto mais sensível o dado, maior deve ser o cuidado.

Clínicas, consultórios, laboratórios e empresas de saúde precisam tratar TI como parte da segurança do atendimento. Isso inclui controle de acesso, backup seguro, criptografia, antivírus corporativo, firewall, atualização de sistemas, servidores bem configurados e monitoramento constante.

6° CVC Corp: ransomware e sistemas inoperantes

Em outubro de 2021, a CVC comunicou ao mercado que foi vítima de um ataque criminoso em seu ambiente de tecnologia da informação. Em comunicado posterior, a empresa informou que alguns sistemas seguiam interrompidos em razão do ataque de ransomware sofrido em seu ambiente de tecnologia.

Análise técnica

Empresas de turismo trabalham com uma cadeia digital complexa. Reservas, pagamentos, atendimento, vouchers, companhias aéreas, hotéis, fornecedores, franqueados e sistemas internos precisam conversar entre si.

Quando um ransomware atinge esse ambiente, o efeito pode se espalhar rapidamente por toda a operação.

Lição para empresas

Toda empresa precisa saber quais sistemas devem voltar primeiro em caso de crise.

Essa definição faz parte de um plano de continuidade. Sem plano, a recuperação vira improviso. E improviso, durante um ataque, costuma sair caro.

Empresas que dependem de sistemas críticos precisam combinar serviços de TI, backup, documentação, contingência e equipe preparada para resposta rápida.

7° Porto Seguro: tentativa de ataque e instabilidade em canais digitais

Em outubro de 2021, a Porto Seguro comunicou ao mercado que sofreu uma tentativa de ataque cibernético que resultou em instabilidade parcial em canais de atendimento e em alguns sistemas. A companhia informou que não havia identificado vazamento de dados naquele momento.

Análise técnica

Esse caso mostra que nem todo incidente precisa evoluir para vazamento para causar impacto.

A instabilidade já é suficiente para gerar aumento de reclamações, perda de confiança, dificuldade de atendimento, sobrecarga operacional e risco de falha em processos importantes.

Lição para empresas

Canais digitais precisam de plano B.

Se o WhatsApp, o sistema interno, o telefone, o e-mail ou o site ficarem indisponíveis, como sua empresa atende os clientes? Quem comunica o problema? Quem aciona o suporte? Onde estão as informações essenciais?

Uma estrutura de redes e internet bem configurada ajuda a reduzir pontos de falha, melhorar estabilidade e preparar a empresa para cenários de contingência.

8° Atento: ransomware LockBit 2.0 e exposição de dados

A Atento informou que, em outubro de 2021, sua equipe de segurança detectou atividade irregular em uma rede no Brasil. A empresa afirmou ter isolado sistemas impactados, suspendido conexões externas e adotado protocolos para conter e neutralizar a ameaça.

Posteriormente, a companhia informou que identificou evidências de possível acesso não autorizado a sistema interno, com publicação de dados relacionados a registros comerciais e financeiros, sem evidência de exposição de dados de clientes ou usuários finais segundo a manifestação divulgada.

Análise técnica

O caso foi associado ao LockBit 2.0, uma família de ransomware conhecida pelo modelo de ransomware como serviço. Em termos simples, esse modelo funciona como uma operação criminosa organizada, na qual diferentes participantes executam partes do ataque.

Do ponto de vista defensivo, esse tipo de ameaça exige monitoramento de comportamento anormal, gestão rígida de privilégios, autenticação multifator, segmentação de rede, proteção de endpoints, backups isolados e resposta rápida.

Lição para empresas

Empresas com muitos colaboradores, acessos remotos e múltiplos sistemas precisam de controle rigoroso de identidade.

Não basta criar usuário e senha. É preciso revisar permissões, desativar contas antigas, exigir autenticação multifator e monitorar atividades suspeitas.

Conteúdos como este sobre suporte remoto de TI ajudam a entender como atendimento técnico rápido e bem estruturado pode reduzir o tempo de resposta a falhas e incidentes.

9° Embraer: ataque cibernético, vazamento e risco de propriedade intelectual

Em 2020, a Embraer informou ter sofrido um ataque cibernético aos seus sistemas de tecnologia da informação, com divulgação de dados supostamente atribuídos à companhia. Segundo comunicado reproduzido por veículos especializados, o ataque foi identificado em 25 de novembro de 2020 e afetou um ambiente de arquivos.

Reportagens especializadas apontaram que o incidente envolveu ransomware e vazamento de documentos corporativos, incluindo contratos, informações de funcionários e outros arquivos internos.

Análise técnica

A Embraer ilustra um risco que muitas empresas ignoram: nem todo dado valioso é dado pessoal.

Contratos, desenhos técnicos, planilhas financeiras, propostas comerciais, documentos jurídicos, listas de fornecedores, códigos, projetos e estratégias internas também são ativos sensíveis.

Quando esse tipo de informação vaza, o impacto pode envolver propriedade intelectual, concorrência, negociações comerciais, contratos estratégicos, reputação e relacionamento com parceiros.

Lição para empresas

Segurança da informação não é apenas proteger CPF e e-mail de cliente. É proteger o conhecimento, os processos e os diferenciais competitivos da empresa.

Ambientes de servidores precisam ser configurados com controle de acesso, política de permissões, cópias de segurança, atualizações e monitoramento.

10° Serasa Experian: megavazamento associado publicamente e a importância da governança de dados

Em 2021, veio à tona um megavazamento envolvendo dados de milhões de brasileiros. A Serasa Experian foi associada publicamente ao caso e notificada por órgãos de defesa do consumidor, mas negou que seus sistemas tivessem sido invadidos. Documento do Idec menciona que a Senacon instaurou procedimento de averiguação preliminar com notificação à Serasa Experian, suspeita de envolvimento no vazamento.

A Justiça Federal também registrou ação relacionada ao caso, mencionando pedido para que a Serasa Experian divulgasse informações sobre o vazamento de dados; a liminar foi indeferida naquele momento.

Análise técnica

Esse caso é importante porque mostra a complexidade dos grandes vazamentos. Bases vendidas ilegalmente na internet podem ser formadas por dados de várias origens, cruzamentos, enriquecimento de informações e vazamentos anteriores.

Mesmo quando a origem é contestada, o impacto para pessoas e empresas é real. Dados expostos podem alimentar golpes por telefone, phishing personalizado, fraudes financeiras, abertura indevida de contas, engenharia social e tentativas de invasão usando informações reais.

Lição para empresas

A LGPD tornou a proteção de dados uma responsabilidade estratégica. Empresas precisam saber quais dados coletam, onde armazenam, quem acessa, por quanto tempo mantêm e como protegem essas informações.

A Autoridade Nacional de Proteção de Dados mantém guia e checklist de segurança da informação para agentes de tratamento de pequeno porte, reforçando a importância de medidas técnicas e administrativas para proteger dados pessoais.

O padrão por trás dos ataques: quase sempre existe uma brecha simples

Ataques cibernéticos parecem sofisticados quando aparecem nas notícias. Mas, em muitos casos, o início é simples:

- uma senha fraca;

- um e-mail falso;

- um computador sem atualização;

- um servidor exposto;

- um acesso remoto sem autenticação multifator;

- um ex-funcionário ainda com login ativo;

- um backup mal configurado;

- um fornecedor com permissão excessiva;

- um antivírus desatualizado;

- um firewall sem revisão;

- uma rede Wi-Fi corporativa mal segmentada.

A IBM apontou em seu relatório de 2025 que o custo médio global de uma violação de dados foi de US$ 4,4 milhões, mostrando que os impactos financeiros de incidentes vão muito além do pagamento de resgate. Eles incluem investigação, recuperação, parada operacional, perda de clientes, multas e dano à reputação. O ponto central é: segurança não pode depender de sorte. Ela precisa ser construída com processo, ferramenta, rotina e acompanhamento técnico.

O que sua empresa deve aprender com esses casos?

A principal lição é direta: tamanho não impede ataque, mas preparo reduz impacto.

Uma empresa não precisa ser um banco ou uma multinacional para ser alvo. Muitas vezes, pequenos e médios negócios são mais vulneráveis porque têm menos barreiras técnicas, menos processos de segurança e dependem de atendimentos pontuais apenas quando o problema já aconteceu.

O ideal é sair do modelo reativo e avançar para uma TI preventiva.

1° Backup seguro e testado

Backup não pode ser apenas uma cópia automática em uma pasta compartilhada. Ele precisa ser protegido, versionado, monitorado e testado.

O ideal é contar com uma solução de backup em nuvem para empresas, com cópias protegidas, rotina automatizada e possibilidade de recuperação em caso de falhas, ataques ou perda de dados.

2° Antivírus corporativo e proteção de endpoint

Computadores, notebooks e servidores precisam de proteção ativa. Soluções corporativas conseguem detectar comportamentos suspeitos, bloquear ameaças e gerar alertas para a equipe de TI.

O antivírus comum, usado apenas como instalação básica, não é suficiente para ambientes empresariais que lidam com dados de clientes, financeiro, contratos e sistemas internos.

3° Firewall e rede bem configurados

O firewall é uma barreira essencial entre a rede interna e a internet. Mas firewall mal configurado transmite uma falsa sensação de segurança.

É preciso revisar regras, portas abertas, VPNs, acessos externos e tentativas de conexão suspeitas. Uma estrutura profissional de redes e internet ajuda a reduzir falhas, melhorar estabilidade e proteger melhor o ambiente corporativo.

4° Atualizações e correções de segurança

Sistemas desatualizados são uma das portas de entrada mais comuns.

Windows, servidores, roteadores, sistemas de gestão, ERPs, plugins, navegadores, softwares fiscais e ferramentas de terceiros precisam de rotina de atualização. A manutenção de computadores e servidores não deve acontecer apenas quando algo quebra.

5° Autenticação multifator

A autenticação multifator reduz o risco de invasão mesmo quando uma senha é vazada.

Ela deve ser usada em e-mails corporativos, sistemas financeiros, VPNs, ERPs, plataformas em nuvem e acessos administrativos.

6° Controle de usuários e permissões

Nem todo funcionário precisa ter acesso a tudo.

O ideal é aplicar o princípio do menor privilégio: cada pessoa acessa apenas o necessário para sua função. Também é essencial remover acessos de ex-colaboradores imediatamente.

7° Proteção do e-mail corporativo

Muitos ataques começam pelo e-mail. Mensagens falsas, anexos maliciosos, links fraudulentos e tentativas de engenharia social continuam entre as formas mais comuns de entrada.

Soluções como Exchange Online ajudam a profissionalizar a comunicação corporativa e melhorar a segurança do ambiente de e-mail.

8° Suporte remoto e presencial

Nem todo problema precisa esperar uma visita técnica. Um bom suporte remoto de TI permite resolver falhas rapidamente, reduzir tempo de parada e dar mais agilidade ao atendimento.

Ao mesmo tempo, algumas situações exigem presença física, especialmente quando envolvem rede, cabeamento, servidores, máquinas críticas ou infraestrutura local.

9° Plano de resposta a incidentes

Toda empresa deveria saber o que fazer se sofrer um ataque.

Quem aciona o suporte? Quem isola a máquina afetada? Quem comunica a diretoria? Quem fala com clientes? Como restaurar backup? Como preservar evidências? Como voltar a operar?

Sem plano, a resposta vira improviso.

10° Suporte de TI especializado

A maioria das empresas só chama o suporte quando algo quebra. Mas a TI moderna precisa ser preventiva.

Um bom parceiro de manutenção e suporte de TI acompanha a saúde da infraestrutura, antecipa falhas, corrige vulnerabilidades, orienta usuários e mantém a empresa operando com mais segurança.

Como explicamos no conteúdo sobre como o suporte de TI pode aumentar a produtividade e proteger sua empresa, tecnologia bem gerida não é apenas suporte: é proteção, produtividade e continuidade.

Segurança digital não é custo. É proteção do faturamento.

Quando um ataque acontece, o prejuízo não fica restrito ao computador infectado.

Ele pode atingir vendas, atendimento, financeiro, estoque, emissão de notas, sistemas de cobrança, dados de clientes, contratos, e-mails, reputação, produtividade e confiança do mercado.

Um sistema parado pode significar pedidos perdidos. Um backup mal configurado pode significar dias sem operar. Uma senha vazada pode permitir acesso indevido ao e-mail financeiro. Um computador sem atualização pode comprometer toda a rede.

Por isso, suporte de TI não deve ser visto como “alguém que conserta computador”. Hoje, suporte de TI é uma camada essencial de proteção, continuidade e crescimento.

Como a InformaTI ajuda sua empresa a reduzir riscos

A InformaTI atua para transformar a tecnologia da sua empresa em uma estrutura mais segura, estável e preparada.

Com acompanhamento técnico especializado, sua empresa pode contar com:

- suporte de TI;

- backup na nuvem;

- manutenção e suporte de TI;

- redes e internet;

- servidores;

- Exchange Online e e-mail corporativo;

- soluções para home office;

- suporte remoto e presencial;

- organização de acessos e permissões;

- orientação para boas práticas de segurança;

- melhoria da disponibilidade dos sistemas.

A diferença entre uma empresa vulnerável e uma empresa preparada está na prevenção.

Não espere um ataque revelar as falhas da sua empresa

Os casos envolvendo BTG Pactual, Banco Rendimento, JBS, Renner, Fleury, CVC, Porto Seguro, Atento, Embraer e Serasa Experian mostram que nenhuma organização está totalmente imune a incidentes cibernéticos.

A questão não é mais perguntar se uma empresa pode ser atacada. A questão é saber se ela está preparada para resistir, responder e continuar operando.

Empresas que investem em suporte de TI, backup, segurança de rede, monitoramento e manutenção preventiva reduzem riscos e ganham algo valioso: tranquilidade para trabalhar.

Proteja sua empresa com a InformaTI

A InformaTI ajuda empresas a fortalecerem sua estrutura tecnológica antes que o problema aconteça.

Com suporte especializado, prevenção, segurança, backup e acompanhamento contínuo, sua empresa trabalha com mais estabilidade, mais proteção e menos risco de paralisação.

Não espere um ataque mostrar onde estão as falhas da sua tecnologia. Fale com a InformaTI e fortaleça a segurança da sua empresa hoje.

Perguntas frequentes sobre ataques hackers e ransomware

O que é ransomware?

Ransomware é um tipo de ataque cibernético que bloqueia sistemas ou criptografa arquivos, geralmente com pedido de resgate para liberação dos dados.

Pequenas empresas também sofrem ataques hackers?

Sim. Pequenas e médias empresas também são alvos porque muitas vezes possuem menos proteção, backups frágeis, senhas fracas, sistemas desatualizados e ausência de suporte especializado.

Ter antivírus é suficiente para proteger uma empresa?

Não. O antivírus é importante, mas precisa fazer parte de uma estratégia maior com firewall, backup, atualizações, autenticação multifator, controle de acesso, monitoramento e suporte de TI.

O que fazer para evitar ransomware?

A empresa deve manter sistemas atualizados, usar autenticação multifator, treinar funcionários, proteger acessos remotos, ter backup seguro e contar com suporte de TI especializado.

Por que contratar suporte de TI preventivo?

Porque a prevenção reduz riscos, evita paralisações, protege dados e ajuda a empresa a resolver falhas antes que elas se transformem em prejuízo.

Qual é a importância do backup na nuvem?

O backup na nuvem ajuda a proteger arquivos importantes contra falhas, perdas, ataques e sequestro de dados. Ele também facilita a recuperação das informações em caso de incidente.

O que uma empresa deve fazer depois de um ataque hacker?

A empresa deve isolar sistemas afetados, acionar suporte especializado, preservar evidências, revisar logs, comunicar responsáveis internos, avaliar obrigações legais e iniciar o processo de recuperação com segurança.